Video » Cyberangriffe 👾

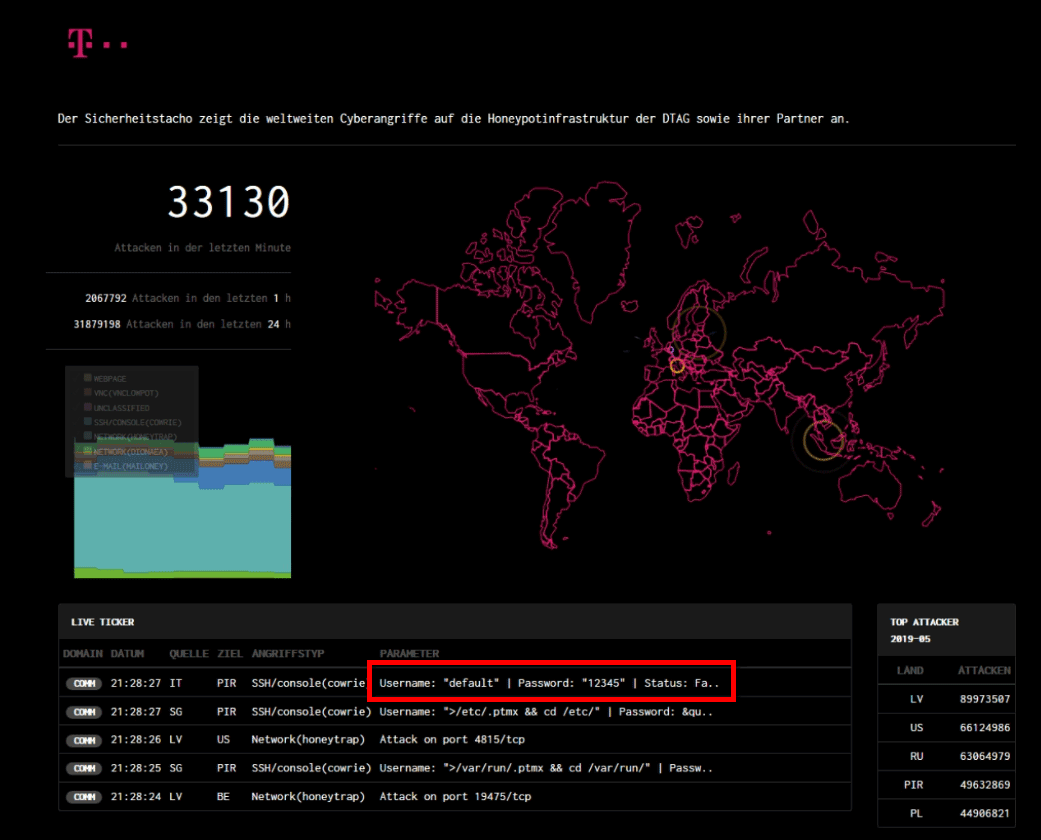

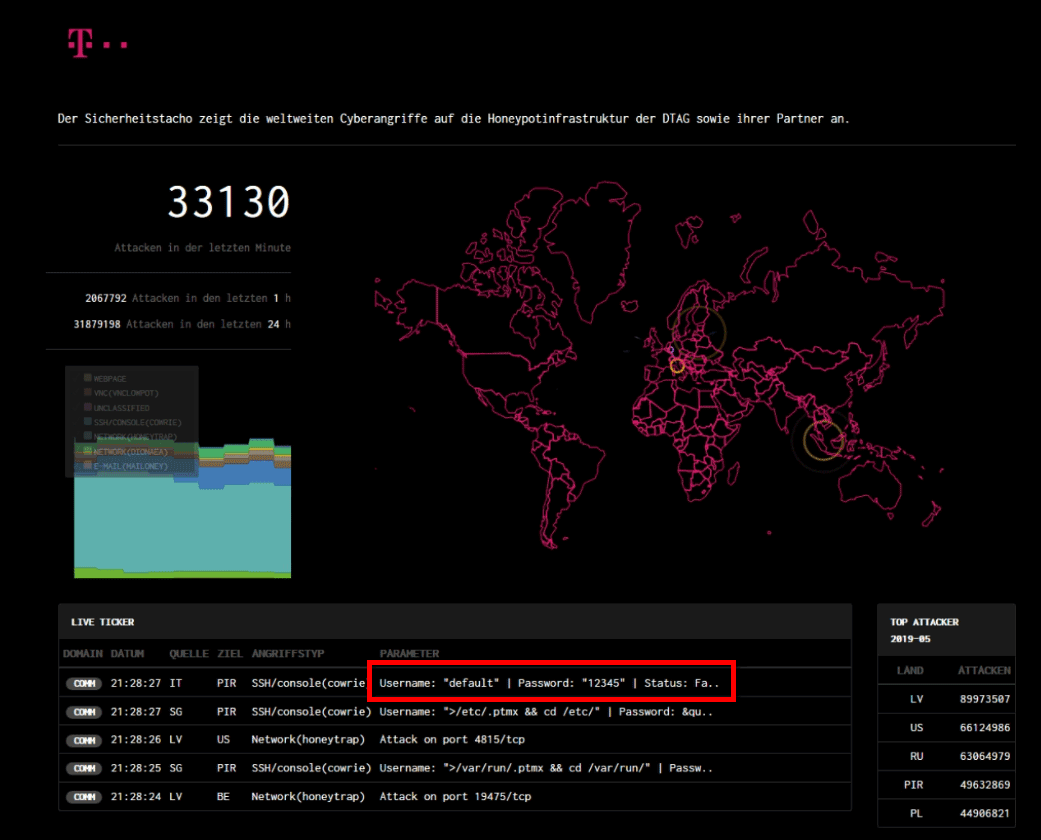

Telekom » 2.068.109 Attacken in der letzten Stunde » Das macht 34.468,48 Angriffe pro Minute » 575 Angriffe pro Sekunde

Telekom » 2.068.109 Attacken in der letzten Stunde » Das macht 34.468,48 Angriffe pro Minute » 575 Angriffe pro Sekunde

In weniger als 3 Sekunden hatten die Kreditkarten-Daten Diebe das Zahlungsterminal in einer Tankstelle in Miami manipuliert: Wie ist das passiert:

Hardware Trojaner in Security Chips – Eine Reise auf die dunkle Seite der Macht Video Hardware Trojaner vom 32C3 Von Marcus Janke und Peter Laackmann auf dem 32C3 Trojaner Bugdoor (unbeabsichtigt implementiert) Backdoor (beabsichtigt implementiert, speziell für eine Funktion entwickelt) Trojaner (beabsichtigt implementiert, täuscht eine andere, ungefährliche Funktion vor) Wo können sich Trojaner verstecken? Hardware […]

Heute mal wieder Diskussion in der Firma gehabt: eigentlich brauchen wir doch auch die Domains mit „ö“?!? Ach ja echt? Als würde unser Portfolio nicht eh schon aus den Nähten platzen und jedes Hosting-Unternehmen erfreuen. Meine Gegenfrage dann immer: „Und die nehmen wir dann mit .de, .com, .net, .org – aber dann gibts ja noch […]

Werner Koch, der Erfinder der E-Mail-Verschlüsselung GPG (Gnu Privacy Guard), kann dank großzügiger Spenden mit seinem Projekt weitermachen.

In Europa gibt es ein einmaliges Google-Gesetz: Das Recht vergessen zu werden (Englisch RTBF „Right To Be Forgotten“). Wie Google schreibt: Gemäß dem Urteil des Europäischen Gerichtshofs (EuGH) vom Mai 2014 in dem Verfahren … dürfen Einzelpersonen bei Suchmaschinenbetreibern wie Google beantragen, dass Suchergebnisse zu ihrem Namen entfernt werden. … Macht ein Antrag auf Löschung […]

Die Konkurrenz-Seite in Google abschießen❓ ⇒ Ja, das geht❗» Aber es gibt viel Schlimmeres… ⇒ Extreme Negative SEO

Videos vom 30c3 – Vorgehen bei Überwachung anhand von Sprache: Named-Entity-Kollokationsanalyse, Ideologie-Monitoring, Radikalität messen.

Video-Streams vom 30c3 in Berlin 2013 über Kryptographie (Crypto) in Englisch und Deutsch mit Tipps, Tags, Links und Sprüchen.

Der Trick ist eiskalt: das Handy bei minus 15 Grad eine Stunde einfrieren. Damit bleiben die Daten auf der Festplatte „eingefroren“ und werden erhalten. Die Polizei wendet das Verfahren angeblich bereits seit Jahren an um sensible Daten auf Festplatten von Computern auszuspähen. Nun kann die Technik auch auf Smartphones angewendet werden. Wenn der Handybesitzer also […]

Negative SEO-Angriff oder gutes Marketing?

Was sind Netzwerke?